- 1“信任“之殇:安全软件的“白名单”将放大恶意威胁

- 2火绒安全周报:Facebook或泄露千万余用户数据 火狐账...

- 3火绒截获新型勒索病毒Spora 通过IE、Flash漏洞...

- 4热门游戏被病毒团伙运用 每天感染数10万台电脑

- 5对于勒索病毒WannaCry的9个真相

- 6完全曝光黑客“隐匿者” 目前作恶最多的网络攻击团伙

- 7“勒索病毒”Ransom/Crowti详细区分报告

- 8预警!多个知名客户端被挂马,数10万用户受影响

- 9百度旗下网站暗藏恶意代码――劫持用户电脑疯狂“收割”流量

- 10火绒安全警报:新勒索病毒Petya重创俄、乌等国 中国用...

- 11微信官方郑重警告:这样的“红包”千万别抢

- 12新病毒运用多家知名下载站疯狂传播 日感染量最高达10余万

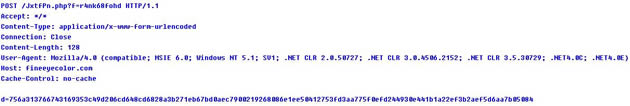

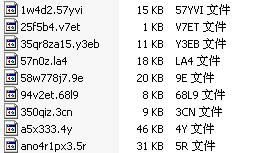

图16、加密数据

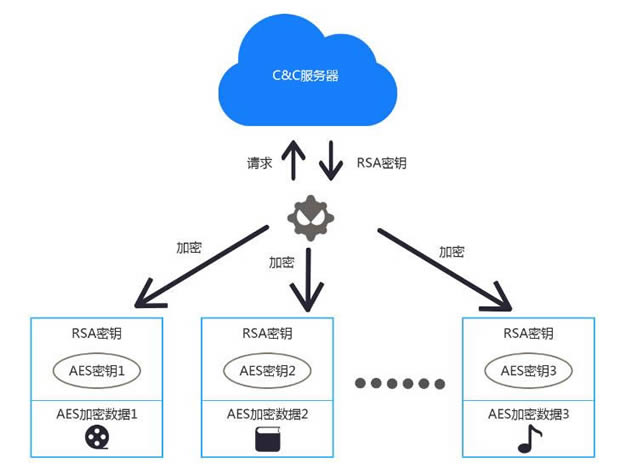

图17、请求RSA公钥和加密流程

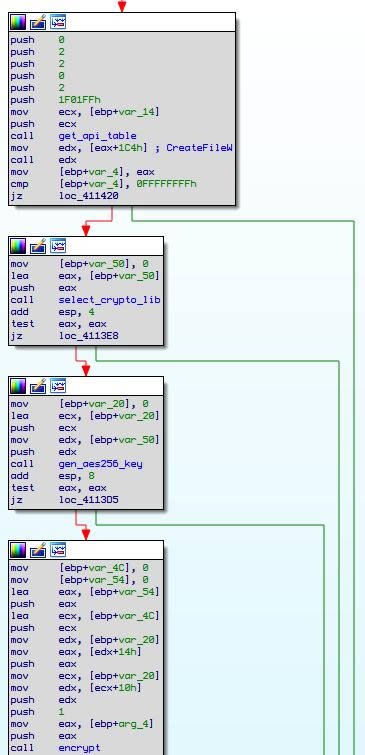

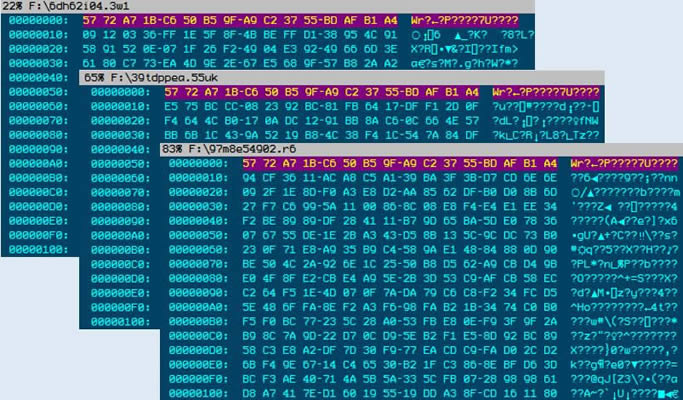

如图17所示,请求RSA公钥文件是整个病毒流程的第一步。因为每个文件在加密之前都会调用Windows API CryptGentKey生成一个全新的AES256密钥(图18),AES256密钥用于加密用户数据文件,下载下来的RSA公钥用来加密AES256密钥,公钥只会请求一次,从始至终不会改变,但每个被加密文件所使用的AES256密钥均不相同。这两组密钥最终都会保存到被加密的文件中,只是RSA公钥以MD5的形式保存于文件头(图19),而AES256密钥被RSA加密存放在后面。

恢复用户文件时,可以通过被加密文件头得到RSA公钥MD5,通过查询匹配得到对应解密私钥,根据RSA私钥解密AES256密钥,再根据AES256密钥还原用户数据文件。但由于RSA私钥保存在服务上,受害者的机器上得不到RSA私钥,没有RSA私钥就无法完成AES256密钥的解密,进而无法得到AES256密钥来还原文件。所以,除非保存RSA公钥、私钥的服务器被攻破,否则被加密的文件只能由攻击者解密。

图18、密钥生成及加密流程

图19、不同的被加密文件具有相同RSA公钥文件头

虽然Ransom/Crowti在加密用户文件上考虑的非常缜密,但是如果公钥服务器挂掉,或者我们因为某些特殊原因不能连接到国外网站,Ransom/Crowti就下载不到RSA公钥,只会不断尝试联网下载,从而使受害者免于被勒索。

成功加密后的文件扩展名是随机的(如图20所示),加密完成后会弹出提示(如图1),指导用户如何付费解锁被加密的文件。

图20、加密后文件名随机

四、安全建议

由于“勒索病毒”均采用高强度非对称加密算法对文件进行加密,且在被加密的文件中并不存储解密密钥,所以如果文件被“勒索病毒”加密,还原的可能性非常低。所以,对于“勒索病毒”应采取预防的策略,我们建议:

1) 安装合格的安全软件,开启自动更新,保证防护处于打开状态;

2) 及时给操作系统和流行软件打补丁;

3) 不要点开来源不明的邮件附件,条件允许的话可以交给安全厂商分析附件内容;

推荐资讯 总人气榜

相关软件

2345安全卫士最新官方版

2345安全卫士官方版 | 45.34MB

360杀毒软件官方正式版

360杀毒软件官方正式版 | 35.10MB

360安全卫士最新版下载

360安全卫士最新版下载 | 50.3MB

QQ电脑管家官方正式版

QQ电脑管家官方正式版 | 24.2MB

金山毒霸2022最新版下载

金山毒霸2022下载 | 37MB

猎豹清理大师官方版下载

猎豹清理大师下载 | 47.4MB